NIS2 und sichere Cloud-Infrastruktur

Die NIS2-Richtlinie verschärft die Anforderungen an die Cybersicherheit und die betriebliche Widerstandsfähigkeit in der gesamten Europäischen Union. Da die digitale Infrastruktur zu einer kritischen Abhängigkeit für Unternehmen wird, sind der Schutz sensibler Informationen und die Gewährleistung der Servicekontinuität zentrale Bestandteile der regulatorischen Erwartungen.

Tresorit unterstützt die betroffenen Organisationen mit einer sicherheitsorientierten Cloud-Plattform, die darauf ausgelegt ist, das Datenrisiko zu verringern und ein strukturiertes Risikomanagement zu unterstützen.

Was NIS2 in der Praxis bedeutet

Die NIS2 erweitert die Cybersicherheitsverpflichtungen für wesentliche und wichtige Einrichtungen in der EU. Sie legt den Schwerpunkt auf ein strukturiertes Risikomanagement, den Schutz von Netzwerk- und Informationssystemen, die Vorbereitung auf Zwischenfälle und die betriebliche Widerstandsfähigkeit.

Die Richtlinie spiegelt einen umfassenderen Wandel wider: Cybersicherheit ist nicht mehr nur ein technisches Problem, sondern eine Aufgabe der Unternehmensführung, die die Kontinuität des Geschäftsbetriebs und das digitale Vertrauen beeinflusst.

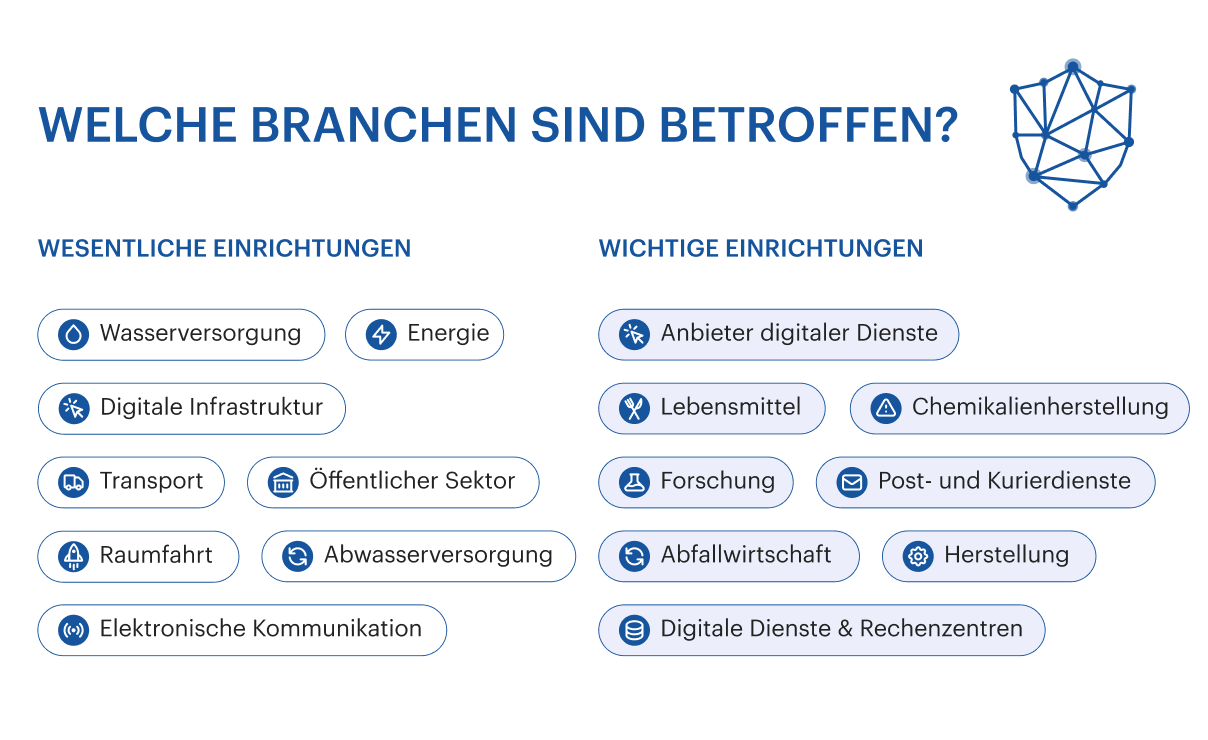

Für wen gilt NIS2?

Die NIS2 gilt für Organisationen, die als wesentliche oder wichtige Einrichtungen eingestuft sind, einschließlich Unternehmen in kritischen Sektoren und Anbieter digitaler Dienste.

Die Anwendbarkeit hängt von der Klassifizierung des Sektors, der Größe der Organisation und der Rolle innerhalb kritischer Lieferketten ab. Organisationen, die in anderen EU-Mitgliedstaaten tätig sind, können durch vertragliche oder Risikomanagement-Verpflichtungen ebenfalls indirekt betroffen sein.

Für wen gilt NIS2?

Die NIS2 gilt für Organisationen, die als wesentliche oder wichtige Einrichtungen eingestuft sind, einschließlich Unternehmen in kritischen Sektoren und Anbieter digitaler Dienste.

Die Anwendbarkeit hängt von der Klassifizierung des Sektors, der Größe der Organisation und der Rolle innerhalb kritischer Lieferketten ab. Organisationen, die in anderen EU-Mitgliedstaaten tätig sind, können durch vertragliche oder Risikomanagement-Verpflichtungen ebenfalls indirekt betroffen sein.

Die Rolle von Tresorit im NIS2-Kontext

Im Rahmen der NIS2 sind die Unternehmen weiterhin für die Einhaltung der rechtlichen Verpflichtungen verantwortlich. Cloud-Service-Anbieter sind jedoch Teil der breiteren digitalen Risikolandschaft.

Tresorit unterstützt Unternehmen, indem es die Datenexposition einschränkt, die Zugriffskontrolle stärkt und eine sichere Infrastruktur für die Zusammenarbeit bereitstellt, um das Cybersecurity-Risiko in verteilten Umgebungen zu verringern.

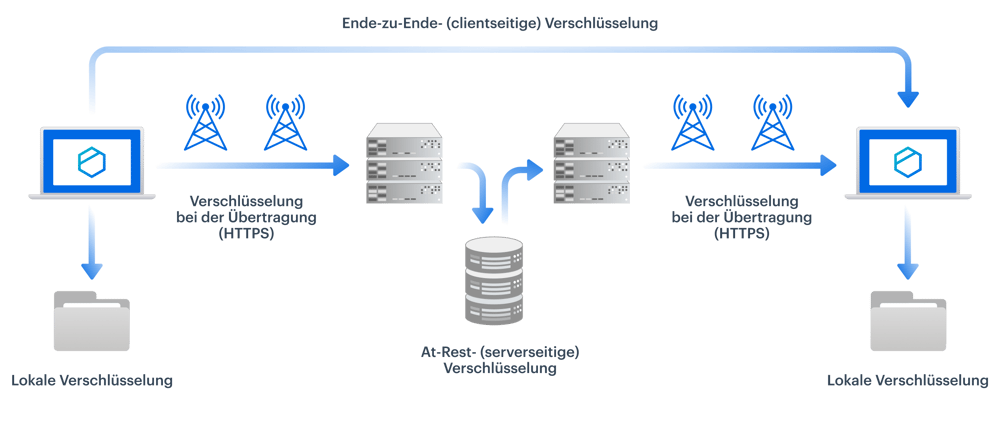

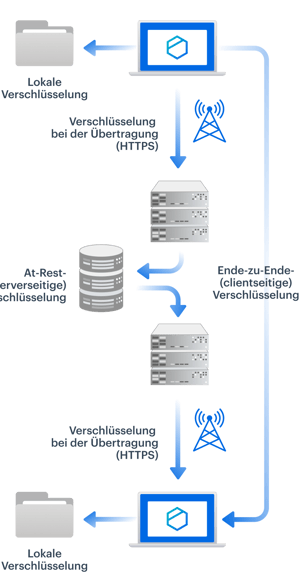

Sicherheitsarchitektur und Ausfallsicherheit

Die Architektur von Tresorit ist darauf ausgelegt, den unbefugten Zugriff zu minimieren und systemische Risiken zu verringern. Die clientseitige Verschlüsselung stellt sicher, dass sensible Informationen geschützt bleiben, bevor sie das Gerät des Benutzers verlassen.

In Kombination mit strengen Zugriffskontrollen und kontrollierten Freigabemechanismen unterstützt diese Architektur die Widerstandsfähigkeit von Unternehmen in Umgebungen, in denen die Offenlegung von Daten ein zentrales Anliegen der Behörden ist.

Sicherheitsarchitektur und Ausfallsicherheit

Die Architektur von Tresorit ist darauf ausgelegt, den unbefugten Zugriff zu minimieren und systemische Risiken zu verringern. Die clientseitige Verschlüsselung stellt sicher, dass sensible Informationen geschützt bleiben, bevor sie das Gerät des Benutzers verlassen.

In Kombination mit strengen Zugriffskontrollen und kontrollierten Freigabemechanismen unterstützt diese Architektur die Widerstandsfähigkeit von Unternehmen in Umgebungen, in denen die Offenlegung von Daten ein zentrales Anliegen der Behörden ist.

Incident Response und Betriebskontinuität

NIS2 legt den Schwerpunkt auf die rechtzeitige Erkennung von und Reaktion auf Vorfälle. Während die Compliance-Verpflichtungen bei den Unternehmen verbleiben, spielt die Ausfallsicherheit der zugrundeliegenden Dienstanbieter eine entscheidende Rolle bei der Aufrechterhaltung der Betriebskontinuität.

Tresorit betreibt überwachte Systeme und unterhält strukturierte Sicherheitspraktiken, die die Zuverlässigkeit, Transparenz und den verantwortungsvollen Umgang mit Vorfällen unterstützen.

Wie kann Tresorit helfen, die NIS2-Vorgaben zu erfüllen?

Stärkung der Sicherheitsresilienz Ihrer Lieferkette — NIS2 Art. 21(2)(h)

Verschlüsselung von Schwachstellen‑Meldekanälen — NIS2 Art. 21(2)(e)

Stärkung Ihrer Incident‑Handling‑Prozesse — NIS2 Art. 21(2)(b)

Einfache Umsetzung wirksamer Cyberhygiene‑Maßnahmen — NIS2 Art. 21(2)(g)

Sicherstellung der Geschäftskontinuität durch eine resiliente Plattform — NIS2 Art. 21(2)(c)

Automatisierte Durchsetzung starker Zugriffskontrollrichtlinien — NIS2 Art. 21(2)(i)

Sichere Zusammenarbeit durch automatische Verschlüsselung — NIS2 Art. 21(2)(h)

Sichere Systembeschaffung und ‑entwicklung — NIS2 Art. 21(2)(e)

Kundenerfahrungen

NIS2 FAQ

Nein. Die Einhaltung der Vorschriften hängt von organisatorischen Maßnahmen ab. Tresorit bietet unterstützende Technologie- und Sicherheitsgrundlagen.

- Risikoanalyse und Sicherheit von Informationssystemen

- Umgang mit Sicherheitsvorfällen (Incident Handling)

- Maßnahmen zur Gewährleistung der Geschäftskontinuität

- Sicherheit der Lieferkette

- Sicherheit bei der Beschaffung, Entwicklung und Wartung von Systemen

- Richtlinien und Verfahren zur Bewertung der Wirksamkeit von Maßnahmen des Cybersicherheits‑Risikomanagements

- Grundlegende Cyber‑Hygiene‑Praktiken sowie Schulungen zur Cybersicherheit

- Richtlinien und Verfahren zum Einsatz von Kryptografie und Verschlüsselung

- Personalsicherheit, Zugriffskontrollrichtlinien und Asset‑Management

- Einsatz von Multi‑Faktor‑Authentifizierung sowie gesicherter Sprach‑, Video‑ und Textkommunikation einschließlich gesicherter Notfallkommunikation

- Für wesentliche Unternehmen: Verwaltungsgeldstrafen von bis zu 10 Millionen Euro oder 2 % des gesamten weltweiten Jahresumsatzes im vorangegangenen Geschäftsjahr, je nachdem, welcher Betrag höher ist.

- Für wichtige Unternehmen: Verwaltungsgeldstrafen von bis zu 7 Mio. EUR oder 1,4 % des gesamten weltweiten Jahresumsatzes im vorangegangenen Geschäftsjahr, je nachdem, welcher Betrag höher ist.

NIS2‑Compliance durch Security by Design

Die NIS2‑Richtlinie spiegelt den erweiterten europäischen Fokus auf Cyber‑Resilienz und digitales Risikomanagement wider. Tresorit unterstützt betroffene Organisationen mit sicherem Cloud‑Speicher und einer Kollaborationsinfrastruktur, die darauf ausgelegt ist, sensible Informationen zu schützen und strukturierte Maßnahmen zur Risikominderung zu unterstützen.

Für eine detaillierte Bewertung der NIS2‑Konformität sollten Organisationen rechtliche und regulatorische Berater konsultieren.

Leitfäden und Ressourcen zur NIS2